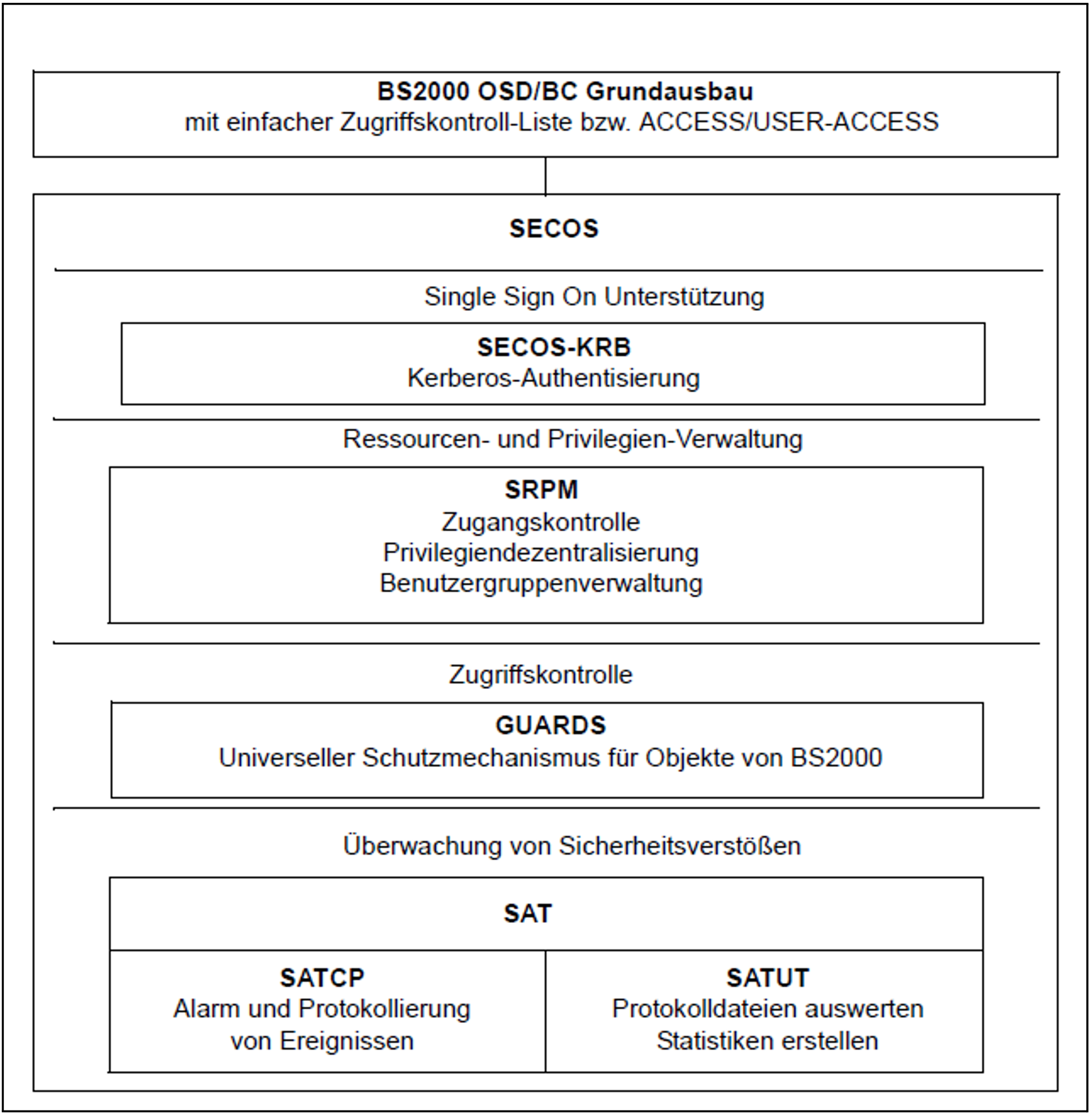

Mit dem Softwareprodukt SECOS wird BS2000 OSD/BC um die Funktionen erweitert, die einen sicheren Betrieb nach den geforderten Sicherheitskriterien gewährleisten.

Bild 21: Funktionseinheiten des Sicherheitspakets

Komponenten von SECOS

SRPM (System Resources and Privileges Management) bietet folgende Möglichkeiten:

Dezentralisierung von Privilegien der Systembetreuung. Damit ist eine Bündelung oder Entbündelung von Aufgaben der Systembetreuung möglich, d.h. es kann eine dem jeweiligen Data Center angemessene Aufgabenverteilung vorgenommen werden. Die Privilegienvergabe erfolgt unter der Benutzerkennung des Sicherheitsbeauftragten (siehe Privileg SECURITY-ADMINISTRATION, "Beschreibung der Privilegien").

Identifikation und Authentisierung von Benutzern durch erweiterten Zugangsschutz (Trennung und Kontrolle der Zugangswege, Terminal-Sets) und Kennwortschutz (Lebensdauerbegrenzung, minimale Länge, Komplexität).

Einrichtung von Benutzergruppen, die einen differenzierten Zugriffsschutz ermöglichen. Zugleich können dadurch Verwaltungsaufgaben durch Gruppenverwalter dezentral wahrgenommen werden. Dies bedeutet eine Entlastung der Systembetreuung von trivialen Aufgaben.

GUARDS (General Usable Access Control Administration System) ermöglicht dem Benutzer, den Zugriff zu seinen Datenobjekten von sog. „Zugriffsbedingungen“ abhängig zu machen. Um seine Datenobjekte vor missbräuchlichem Zugriff zu schützen, legt der Benutzer Zugriffsbedingungen fest, die ein Subjekt erfüllen muss, bevor es auf die Datenobjekte zugreifen darf.

GUARDDEF (Default Protection, Standardschutz) dient der Vergabe von Standardattributwerten für Dateien und Jobvariablen. Diese Werte können wahlweise für das Anlegen oder Modifizieren dieser Objekte vorgegeben werden. Die Einstellungen können von der Systembetreuung (TSOS) jeweils pubset-weit und von jedem Benutzer für seine eigenen Objekte unter seiner Benutzerkennung vorgenommen werden.

GUARDDEF nutzt GUARDS zur Ablage der Einstellungen.

Mit GUARDCOO wird der Mechanismus zur Miteigentümerschaft (Co-owner Protection, Dateien und Jobvariablen können unter einer anderen Benutzerkennung angelegt und mitverwaltet werden) verfeinert.

Dabei kann die Miteigentümerschaft für unterschiedliche Namensbereiche der Objekte sowohl der Benutzerkennung TSOS entzogen als auch anderen Benutzerkennungen oder den Inhabern bestimmter Privilegien gewährt werden.

GUARDCOO nutzt GUARDS zur Ablage der Einstellungen.

SAT (Security Audit Trail) ermöglicht Beweissicherung durch Protokollierung sicherheitsrelevanter Ereignisse in eine besonders geschützte Datei (SATLOG-Datei). Ausschließlich der Sicherheitsbeauftragte hat das Recht, die SAT-Protokollierung zu aktivieren/deaktivieren und die SAT-Protokollierung für Benutzerkennungen und protokollierbare Ereignisse ein- bzw. auszuschalten.

Mit der Komponente SATUT lassen sich die SATLOG-Dateien von einem besonders autorisierten Benutzer mit den Privilegien SAT-FILE-MANAGEMENT oder SAT-FILE-EVALUATION auswerten. Die Auswertung kann so eingestellt werden, dass z.B. ein Rückblick auf spezielle Verarbeitungsschritte oder auf Aktionen von bestimmten Benutzerkennungen ausgegeben wird. Auf diese Weise lässt sich z.B. eine missbräuchliche Benutzung des Systems oder der unerlaubte Zugriff auf gesicherte Daten entdecken.

Für SSO (Single Sign On) im BS2000 wird Kerberos eingesetzt.

Mit SECOS-KRB (Kerberos-Authentisierung) wird SSO im BS2000 realisiert.

Kerberos ist ein SSO-Sicherheitssystem (Single Sign On), das auf kryptographischen Verschlüsselungsverfahren basiert. Bei einer Authentisierung mit Kerberos werden keine Kennwörter im Klartext über das Netzwerk gesendet. Dadurch wird das Abfangen von Kennwörtern im Netzwerk verhindert.

Das Softwareprodukt SECOS, seine einzelnen Komponenten und deren Installation und Integration in BS2000 sind in den SECOS-Handbüchern [46] und [47] ausführlich beschrieben.