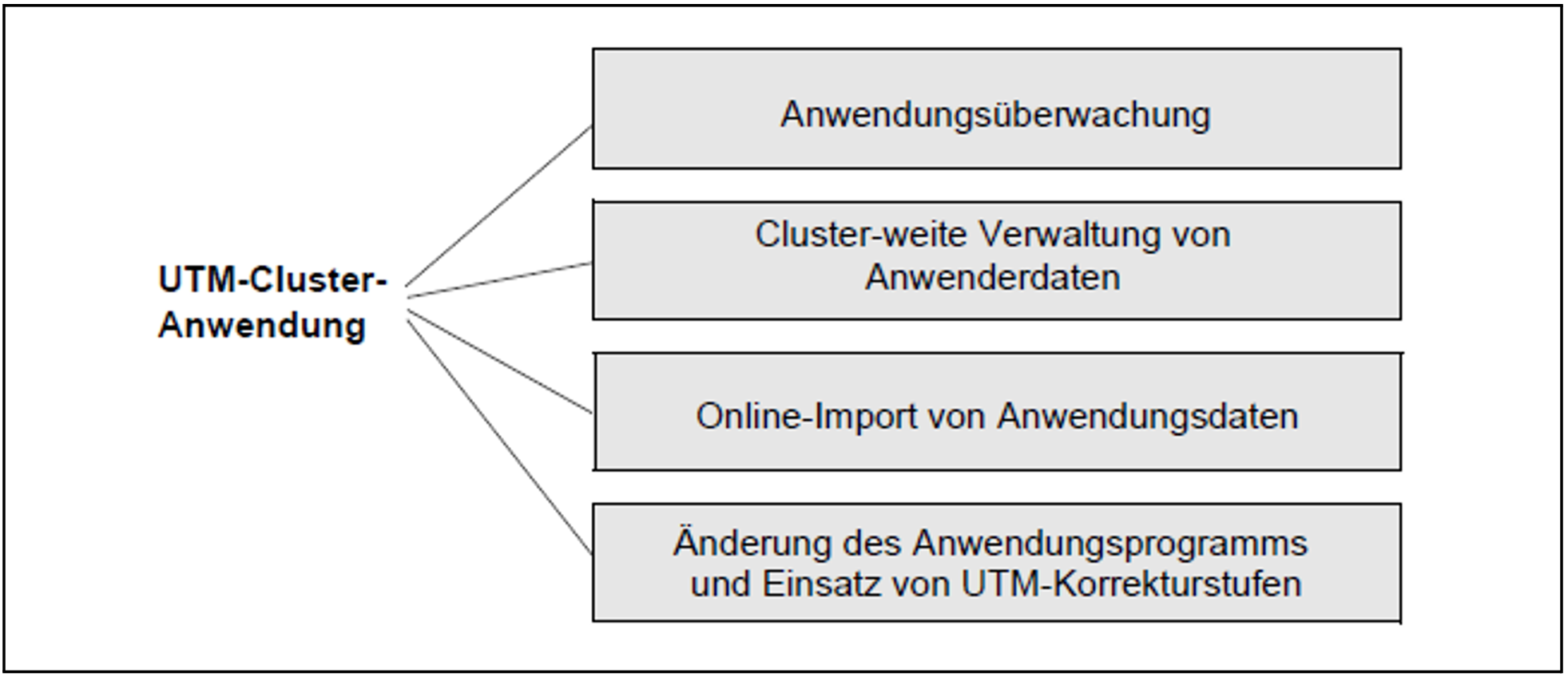

Die folgende Abbildung gibt einen Überblick über die zentralen Hochverfügbarkeitsfunktionen, die eine UTM-Cluster-Anwendung bietet:

Bild 37: Zentrale Hochverfügbarkeitsfunktionen einer UTM-Cluster-Anwendung

Anwendungsüberwachung und Maßnahmen bei Ausfallerkennung

Die Überwachung der UTM-Cluster-Anwendungen ist ohne zusätzliche Software möglich. Die Knoten-Anwendungen überwachen sich gegenseitig. Bei Ausfall einer Knoten-Anwendung ist es möglich, Folgeaktionen auszulösen.

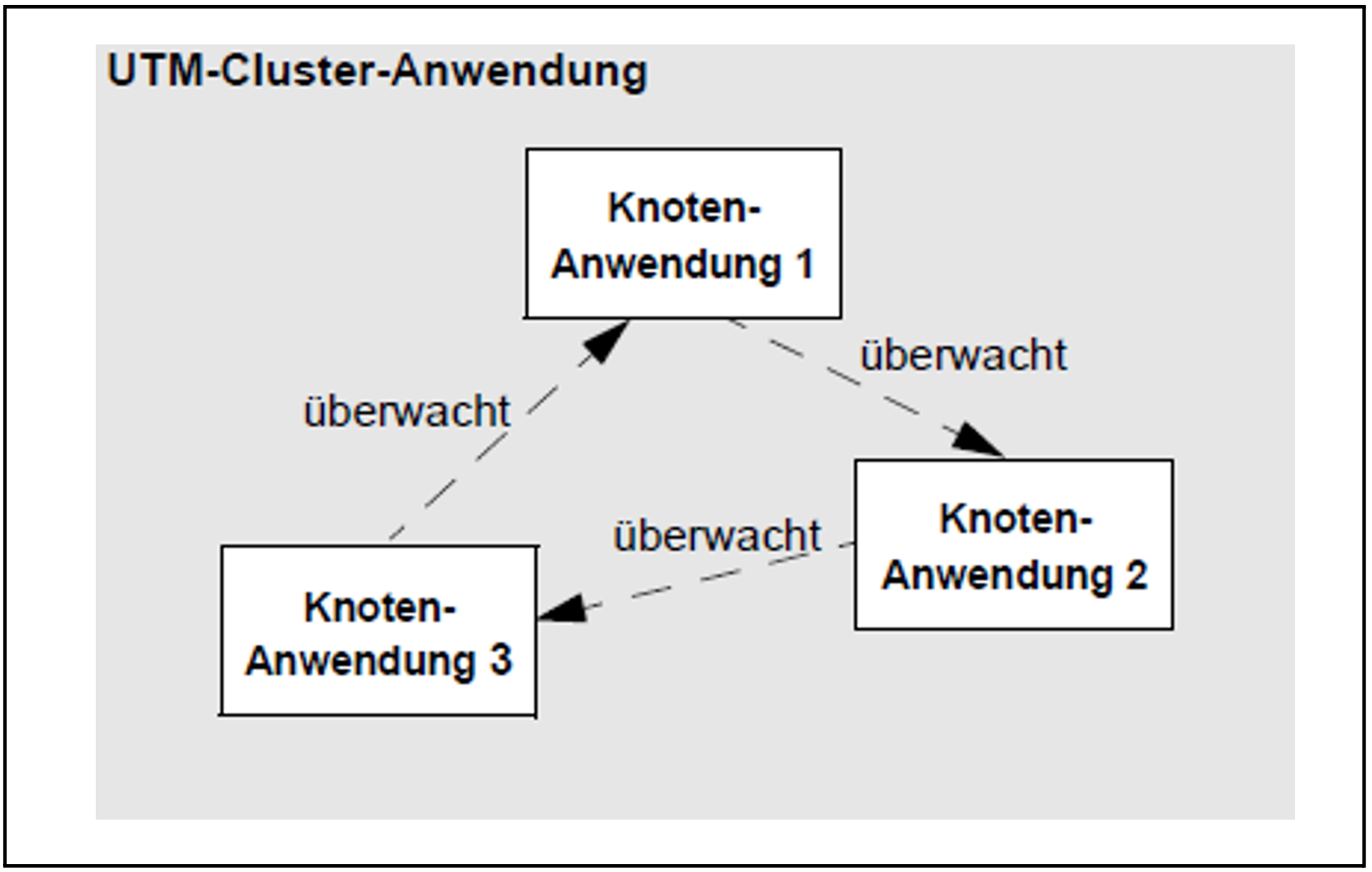

Bild 38: Ringüberwachung zwischen drei Knoten-Anwendungen

Beim Start einer Knoten-Anwendung wird dynamisch bestimmt, welche andere Knoten-Anwendung von dieser Anwendung überwacht werden soll, und welche andere Knoten-Anwendung diese Anwendung überwacht. Diese Überwachungsbeziehung wird in die Cluster-Konfigurationsdatei eingetragen. Beim Beenden der Anwendung wird diese Beziehung wieder aufgelöst. Nachdem eine Überwachungsbeziehung eingerichtet wurde, wird in einem festgelegten, generierbaren Intervall die Existenz der überwachten Knoten-Anwendung geprüft.

Überwacht wird die Verfügbarkeit einer Knoten-Anwendung in einem zweistufigen Verfahren, wobei die jeweils nächste Stufe zum Tragen kommt, wenn die vorherige Stufe einen Ausfall der überwachten Anwendung nicht ausschließen kann:

Die erste Stufe der Überwachung wird über den Austausch von Nachrichten realisiert.

Als zweite Stufe wird versucht, auf die KDCFILE der überwachten Anwendung zuzugreifen, um so zu überprüfen, ob die überwachte Anwendung noch aktiv ist.

Für den Fall, dass der Ausfall einer Knoten-Anwendung erkannt wird, können Sie über eine Prozedur oder ein Skript Folgeaktionen veranlassen. Der Inhalt der Prozedur bzw. des Skripts ist abhängig von den Aktionen und der Plattform, auf der die Knoten-Anwendungen ablaufen, und wird vom Anwender festgelegt.

Detaillierte Informationen zur Anwendungsüberwachung im Cluster finden Sie im openUTM-Handbuch „Einsatz von UTM-Anwendungen auf Unix-, Linux- und Windows-Systemen“ |

Cluster-weite Verwaltung von Anwendungsdaten

Bestimmte Anwendungsdaten wie Globale Speicherbereiche GSSB und ULS sowie vorgangsspezifische Daten von Benutzern werden Cluster-weit verwaltet. Das bedeutet:

GSSB und ULS sind Cluster-weit nutzbar. Damit steht in jeder Knoten-Anwendung stets der aktuelle Inhalt der GSSB und ULS zur Verfügung. Änderungen an diesen Bereichen, die von einer Knoten-Anwendung vorgenommen werden, sind sofort in allen anderen Knoten-Anwendungen sichtbar.

Der Vorgangs-Wiederanlauf ist knotenunabhängig. Nach dem normalen Beenden einer Knoten-Anwendung kann ein Benutzer einen offenen Dialog-Vorgang an einer anderen Knoten-Anwendung fortsetzen, sofern es sich nicht um einen knotengebundenen Vorgang handelt. Der Benutzer kann unverzüglich weiterarbeiten und muss nicht darauf warten, bis die beendete Knoten-Anwendung wieder zur Verfügung steht.

Die Anwendungsdaten werden in UTM-Cluster-Dateien verwaltet, auf die alle Knoten-Anwendungen gemeinsam zugreifen. Eine kurze Beschreibung dieser Dateien finden Sie im Abschnitt „UTM-Cluster-Dateien".

Detaillierte Informationen zu UTM-Cluster-Dateien in UTM-Cluster-Anwendungen finden Sie im openUTM-Handbuch „Einsatz von UTM-Anwendungen auf Unix-, Linux- und Windows-Systemen“. |

Besonderheiten bei der LU6.1-Kopplung

Das LU6.1-Protokoll benutzt für die Kommunikation so genannte Sessions. Die Sessions besitzen zweiteilige Namen, die jeweils in beiden Partnern bekannt sein müssen. Der Session-Name ist damit knotenspezifisch. Da in UTM-Cluster-Anwendungen alle Knoten-Anwendungen identisch generiert sind, sind in einer Knoten-Anwendung alle Session-Namen vorhanden, auch die für die anderen Knoten-Anwendungen. Damit die UTM-Anwendung beim Verbindungsaufbau zu einer Partneranwendung eine passende Session auswählen kann, muss einer Session per Generierung zusätzlich der logische Name der Knoten-Anwendung zugeordnet werden.

Detaillierte Informationen zur Generierung einer LU6.1-Kopplung für eine UTM-Cluster-Anwendung finden Sie im openUTM-Handbuch „Anwendungen generieren“ unter „Steueranweisungen von KDCDEF - Abschnitte CLUSTER-NODE und LSES“ sowie unter „Verteilte Verarbeitung über das LU6.1-Protokoll“. |

Online-Import von Anwendungsdaten

Nachdem eine Knoten-Anwendung normal beendet wurde, kann eine andere, laufende Knoten-Anwendung Nachrichten an (OSI-)LPAPs, LTERMs, Asynchron-TACs oder TAC-Queues und offene Asynchron-Vorgänge aus der beendeten Knoten-Anwendung importieren. Importierte Daten werden in der beendeten Knoten-Anwendung gelöscht.

Der Online-Import muss administrativ angestoßen werden.

Detaillierte Informationen zum Online-Import von Anwendungsdaten im Cluster finden Sie im openUTM-Handbuch „Einsatz von UTM-Anwendungen auf Unix-, Linux- und Windows-Systemen“. |

Online-Update der Anwendung

Der Einsatz einer UTM-Cluster-Anwendung ermöglicht einen echten 7x24-Stunden-Betrieb. Die Änderung der (statischen) Konfiguration ist ein wichtiger Aspekt der Hochverfügbarkeit.

Während des Betriebs einer UTM-Cluster-Anwendung ist es möglich, einen neuen Stand des Anwendungsprogramms in Betrieb zu nehmen, Änderungen an der Konfiguration vorzunehmen oder eine neue UTM-Korrekturstufe einzusetzen.

Wie Sie dabei vorgehen müssen, ist im Folgenden beschrieben.

Neues Anwendungsprogramm

Wenn Sie zu einer UTM-Cluster-Anwendung neue Anwendungsprogramme hinzufügen oder bestehende Programme ändern wollen, müssen Sie dazu nicht die gesamte UTM-Cluster-Anwendung beenden.

Zusätzlich zu den Möglichkeiten des Programmaustauschs im laufenden Betrieb, z.B. Programm per Administration hinzufügen, Lademodul neu binden, Lademodul austauschen, sind im Cluster im laufenden Betrieb auch Änderungen an dem Anwendungsprogramm möglich, für die Sie die Knoten-Anwendungen nacheinander kurz beenden müssen. Beispielsweise können Sie so einen neuen Lademodul zur Anwendung hinzufügen, oder mehr Programme hinzufügen, als reservierte Plätze zur Verfügung stehen (siehe openUTM-Handbuch „Anwendungen generieren“, RESERVE-Anweisung).

Nachdem Sie das Anwendungsprogramm hinzugefügt haben, können Sie die jeweilige Knoten-Anwendung mit dem neuen Anwendungsprogramm wieder starten.

Neue Konfiguration

Wenn Sie Änderungen an der Konfiguration einer UTM-Cluster-Anwendung vornehmen wollen, die nicht über die dynamische Administration möglich sind, dann ist es nicht in allen Fällen notwendig, die gesamte UTM-Cluster-Anwendung zu beenden.

Sie müssen dazu Ihre UTM-Cluster-Anwendung neu generieren. Nach dem Generieren müssen Sie die KDCFILE für jede Knoten-Anwendung übernehmen.

Eine detaillierte Beschreibung, wie Sie dabei vorgehen müssen, und welche Aktionen für die einzelnen Knoten-Anwendungen erforderlich sind, entnehmen Sie dem openUTM-Handbuch „Einsatz von UTM-Anwendungen auf Unix-, Linux- und Windows-Systemen“. |

UTM-Korrekturstufen

Sie können UTM-Korrekturstufen grundsätzlich bei laufendem Betrieb einsetzen, d.h. es kann immer ein Teil der Knoten-Anwendungen laufen, während für andere Knoten-Anwendungen die Korrekturstufe eingespielt wird.

Hierzu müssen Sie eine Knoten-Anwendung nach der anderen herunterfahren und anschließend mit der neuen Korrekturstufe wieder starten.

Detaillierte Informationen zum Online-Update einer UTM-Cluster-Anwendung finden Sie im openUTM-Handbuch „Einsatz von UTM-Anwendungen auf Unix-, Linux- und |

Knoten-Recovery auf einem anderen Knoten-Rechner

Wenn eine Knoten-Anwendung durch einen Rechnerausfall abnormal beendet wurde und nicht zeitnah auf dem ausgefallenen Rechner neu gestartet werden kann, dann kann für diese Knoten-Anwendung auf einem beliebigen anderen Knoten-Rechner des UTM-Clusters eine Knoten-Recovery durchgeführt werden.

Damit können Sie die Folgen des abnormalen Endes einer Knoten-Anwendung beheben, wie beispielsweise Sperren auf die Cluster-globalen Speicherbereiche ULS und GSSB, die zum Zeitpunkt des Abbruchs der Knoten-Anwendung gehalten wurden, aufheben, oder Benutzer, die zu diesem Zeitpunkt an der Knoten-Anwendung exklusiv angemeldet waren, abmelden.

Nach dem Knoten-Recovery sind auch Knoten- oder Cluster-Updates und Online-Import wieder möglich.

openUTM unterstützt ein Knoten-Recovery auch bei Zusammenarbeit mit Datenbanken. Voraussetzung ist, dass die jeweilige Datenbank die benötigten Funktionen bereitstellt. Details finden Sie in der Freigabemitteilung zu openUTM.

Detaillierte Informationen zu Voraussetzungen und Konfiguration eines Knoten-Recovery finden Sie im openUTM-Handbuch „Einsatz von UTM-Anwendungen auf Unix-, Linux- und Windows-Systemen“ |