Mit einem Berechtigungsprofil definieren Sie die Zugangsberechtigung und die damit verbundenen Zugriffsrechte. Die Zugangsberechtigung ist sozusagen der Schlüssel für den Zugriff via FTP auf den BS2000-Server. Deshalb sollten Sie die Zugangsberechtigung wie ein Kennwort behandeln. Sie muss bei Übertragungsaufträgen anstelle einer Login-Berechtigung angegeben werden. Jeder, der diese Zugangsberechtigung kennt, hat zwar per FTP Zugang zu Ihrer Kennung auf dem BS2000-Server, aber er kann im Gegensatz zur Login-Berechtigung nicht machen, was er will. Welche Funktionen Sie zulassen, legen Sie mit den Zugriffsrechten für diese Zugangsberechtigung fest. Sie regeln damit z.B., auf welche Dateien unter welchen Voraussetzungen zugegriffen werden darf. Im Extremfall können Sie z.B. den Zugriff auf Ihre Benutzerkennung so einschränken, dass nur über ein einziges Profil auf nur eine Datei zugegriffen werden darf. Bei entsprechender Einstellung ist es möglich, ein Berechtigungsprofil gleichzeitig für openFT und auch für FTP zu nutzen.

FTAC überprüft bei jedem FTP-Auftrag, ob die Angaben im Auftrag im Widerspruch zu den Angaben im Berechtigungsprofil stehen. Ist das der Fall, wird der FTP-Auftrag abgelehnt. Im Client-System erscheint dann nur eine allgemein gehaltene Fehlermeldung. Dadurch wird verhindert, dass jemand die Definitionen des Berechtigungsprofils durch schrittweises Ausprobieren ermitteln kann. Im BS2000-Server wird ein Logging-Satz erstellt, der die genaue Ursache beschreibt.

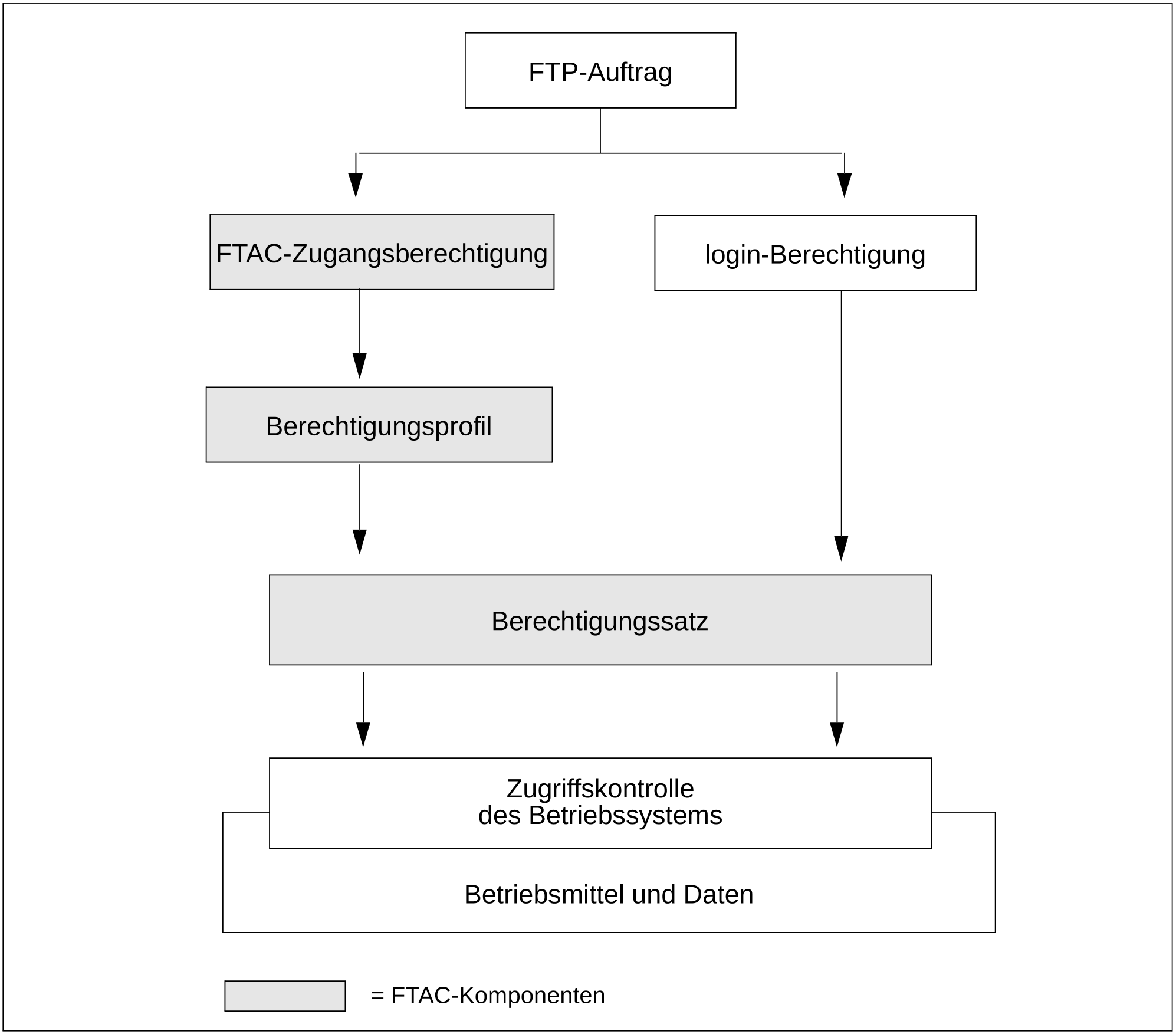

Das folgende Bild zeigt die Abläufe bei der Zugangsprüfung mit FTAC.

Bild 4: Zugangsprüfung mit FTAC

Ein Berechtigungsprofil enthält unter anderem

eine Zugangsberechtigung. Diese Zugangsberechtigung muss eindeutig sein. Wenn ein Auftrag mit dem Berechtigungsprofil arbeiten soll, muss diese Zugangsberechtigung angegeben werden. FTAC erlaubt für diesen Auftrag dann nur die Zugriffsrechte, die im Berechtigungsprofil definiert sind. Um die Verantwortung für Aufträge eindeutig zuordnen zu können, empfiehlt es sich, eine Zugangsberechtigung für genau eine Person vorzusehen.

gegebenenfalls Angaben, welche Partnersysteme auf dieses Berechtigungsprofil zugreifen dürfen.

Angaben, welche Parameter in einem Auftrag in welchem Umfang benutzt werden dürfen. Damit werden die Zugriffsrechte für jeden eingeschränkt, der dieses Berechtigungsprofil für FTP benutzt.

gegebenenfalls Angaben, ob oder bis wann das Berechtigungsprofil genutzt werden kann.

ein Dateinamenspräfix. Dieses Präfix enthält einen Teil eines Pfadnamens. Der Benutzer des Profils kann sich dann nur unterhalb des angegebenen Pfadnamens bewegen, z.B. bedeutet /USR/HUGO/ als Dateinamenspräfix auf einem Unix-System, dass der Benutzer dieses Profils nur auf Verzeichnisse unterhalb von /USR/HUGO/ zugreifen darf. Auf diese Weise wird ausgeschlossen, dass sich jemand durch Eingabe von „. .“ in gesperrte Verzeichnisse bewegen kann.

Sie können verschiedene Berechtigungsprofile abspeichern.

Berechtigungsprofile können Sie jederzeit:

ändern

und so dem aktuellen Bedarf anpassen.sperren

In dem Fall wird ein Auftrag mit dem gesperrten Profil wegen ungültiger Zugangsberechtigung abgelehnt. Wollen Sie das Berechtigungsprofil wieder verwenden, müssen Sie das Berechtigungsprofil erst wieder entsperren.löschen

Sie sollten die Zahl Ihrer Berechtigungsprofile in Grenzen halten, indem Sie Profile, die Sie nicht mehr benötigen, löschen.privilegieren (systemabhängig)

In speziellen Fällen können Berechtigungsprofile auch eine Funktion nutzen, die im Berechtigungssatz gesperrt wurde. Dazu muss das Berechtigungsprofil vom FTAC-Administrator privilegiert werden.

Sie können sich jederzeit Informationen über Ihre Berechtigungsprofile ausgeben lassen.