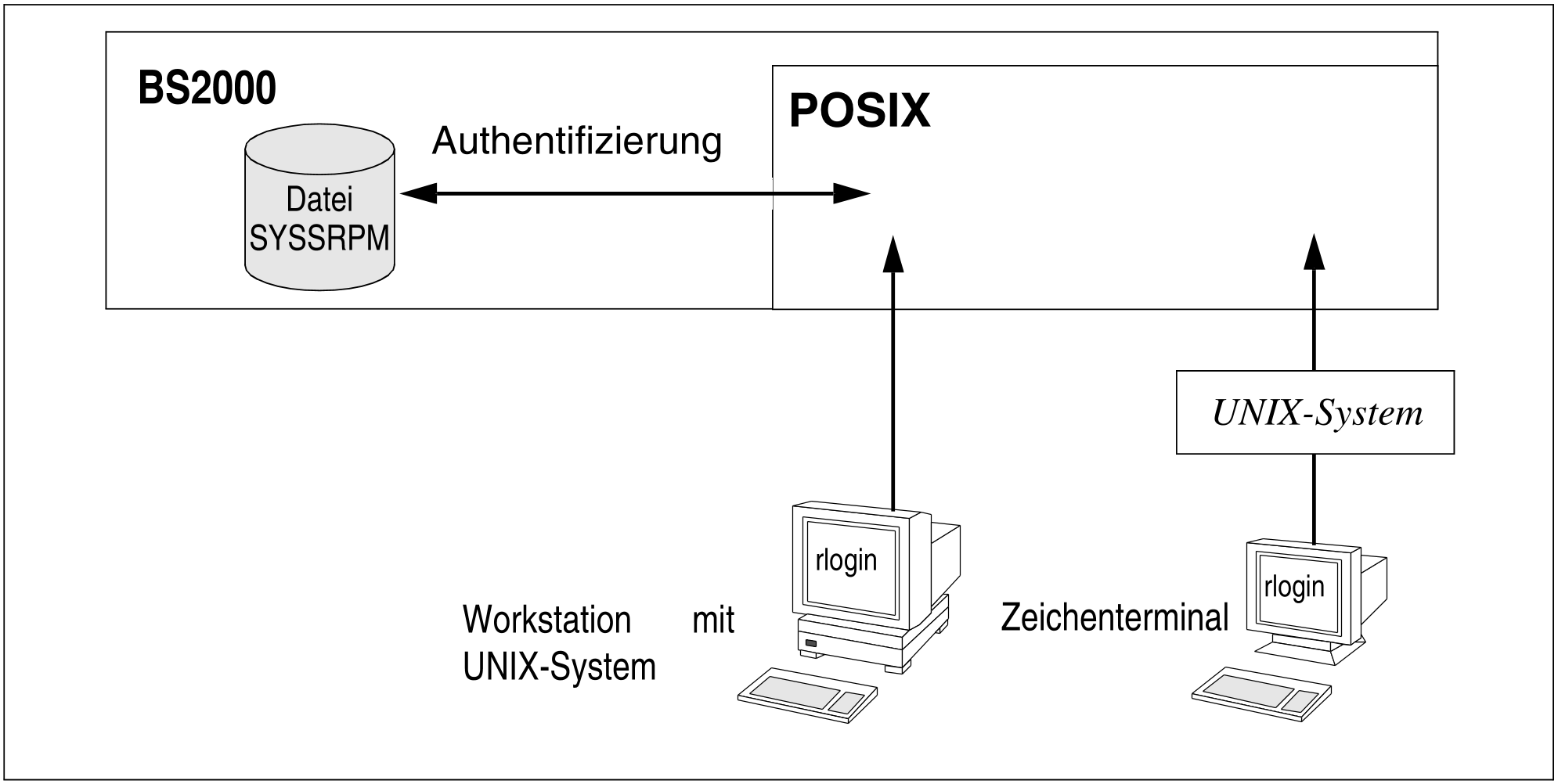

POSIX kann auch von fernen Rechnern aus genutzt werden (siehe Abschnitt "Zugang zur POSIX-Shell"). Benutzer, die sich mit dem Kommando rlogin an POSIX anschließen, sind wie lokale Benutzer in der BS2000-Benutzerverwaltung des Zentralrechners eingetragen. Der BS2000-Baustein SRPM überprüft die Zugangsberechtigung während der rlogin-Verarbeitung.

Bild 15: Zugangsschutz bei Zugang über rlogin

Für die Kommandos rcp und rsh gilt:

Die Zugangsberechtigungen werden wie in UNIX geregelt, d.h. zugelassene Rechner und Benutzer werden der Datei $HOME/.rhosts entnommen. Für SECOS lässt sich dies auch mit BS2000-Mitteln einstellen, siehe Abschnitt "Zugangsberechtigung für Benutzer eines fernen Rechners erteilen".

ACHTUNG!

Einträge in der Datei /.rhosts (im Root-Verzeichnis) erlauben die Ausführung von Kommandos unter TSOS und sind daher sicherheitskritisch!